引言 区块链技术自比特币诞生以来,已经发展成为众多领域的重要技术基础。其核心的两大创新,即去中心化和不可...

区块链是一种分布式账本技术,其核心特性是去中心化和数据不可篡改。每一笔交易都以区块的形式记录在链上,并通过加密算法确保数据的安全性和完整性。相较于传统中央化系统,区块链的各个节点共同维护数据库,任何用户都可以参与到网络中,确保系统的透明性和可靠性。

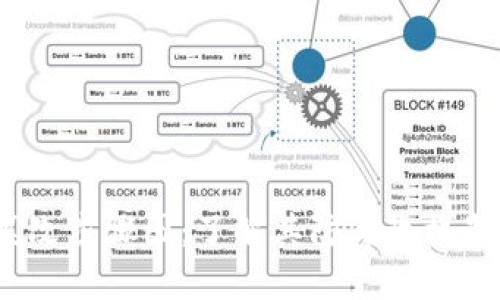

在区块链网络中,每当发生交易时,信息会被打包成一个区块。这个区块包含了一系列交易记录和一个前置区块的哈希值。这种机制使得每个区块都与前一个区块紧密相连,形成一条不可变的链条。这一设计使得任何试图篡改已有区块的行为都会导致后续所有区块的哈希值改变,从而被网络中其他节点识别和拒绝。

篡改是指对已有数据进行未授权的数据修改。在区块链中,篡改不仅指对单一交易进行更改,还可能涉及到整个区块的再写入。尽管区块链在设计上具备强大的防篡改能力,但仍有理论上的风险,比如51%攻击。这种攻击方式意味着如果某个实体控制了网络中50%以上的算力,则可以进行数据修改,但在现实中,要实现这一点几乎是不可能的,因为它需要巨大的资源和算力支持。

理解区块链的防篡改机制,必须从其算法和技术架构两个方面来入手。首先是共识算法,常见的有工作量证明(PoW)、权益证明(PoS)等。通过共识算法,网络中的节点对交易真实性达成一致,从而避免诈骗和篡改。

其次,加密技术在抵御篡改方面发挥了重要作用。区块链中,每个区块的哈希值是通过加密算法生成的,这意味着即使是微小的更改,也会导致哈希值的巨大差异。因此,黑客如果想要篡改某一块数据,他们不仅要改变该区块内的数据,还得重新哈希该区块以及所有后续区块,进而需要超过50%的算力来维持网络的正常运转,这在现实条件下几乎无法实现。

篡改步骤图通常用于展示其防篡改机制及潜在攻击路径。图示由多个组成部分构成,包括交易的发起、数据的确认、区块打包、链的连接等。在这个过程中,每一步都必须经过网络节点的确认,从而确保数据的有效性。

例如,某个篡改步骤图可能会说明一个交易被发出后,如何在网络中传播,经过各节点的验证,最终被打包成一个区块。此外,图中的流程图可能会强调假设某个节点试图篡改区块的情况—然后说明,这种行为如何因哈希值的不匹配而被网络拒绝,以及攻击者可能需要的算力。

理解区块链的篡改机制,不能光停留在理论层面,实际案例往往更加生动。比如,比特币网络在历史上就遭遇过多次攻击,但是由于其成熟的共识机制和强大的算力,始终未能出现成功篡改的案例。反而,这些攻击事件提示了行业在完善防篡改机制方面的必要性。

随着技术的不断进步,区块链的防篡改机制也在持续完善。未来的区块链可能结合更多的先进技术,例如量子计算和人工智能,以进一步提升其防篡改能力。在提升技术的同时,合规与监管也将成为行业关注的焦点,以防止市场的恶性竞争和技术的滥用。

区块链技术凭借其去中心化和不可篡改的特性,已经广泛应用于金融、物流、医疗等多个领域。尽管篡改的潜在风险存在,但现有的技术架构和防护措施已经能够在很大程度上保证区块链数据的安全。随着行业的发展和技术的进步,区块链的防篡改机制将愈发严密和完善。